本帖最后由 kay2kay 于 2021-03-14 16:44 编辑

本文为本人的滴水逆向破解脱壳学习笔记之一,为本人对以往所学的回顾和总结,可能会有谬误之处,欢迎大家指出。

陆续将不断有笔记放出,希望能对想要入门的萌新有所帮助,一起进步

所有笔记链接:

大神论坛 逆向脱壳分析基础学习笔记一 进制篇

大神论坛 逆向脱壳分析基础学习笔记二 数据宽度和逻辑运算

大神论坛 逆向脱壳分析基础学习笔记三 通用寄存器和内存读写

大神论坛 逆向脱壳分析基础学习笔记四 堆栈篇

大神论坛 逆向脱壳分析基础学习笔记五 标志寄存器

大神论坛 逆向脱壳分析基础学习笔记六 汇编跳转和比较指令

大神论坛 逆向脱壳分析基础学习笔记七 堆栈图(重点)(需登录才能访问)

大神论坛 逆向脱壳分析基础学习笔记八 反汇编分析C语言

大神论坛 逆向脱壳分析基础学习笔记九 C语言内联汇编和调用协定

大神论坛 逆向脱壳分析基础学习笔记十 汇编寻找C程序入口(需登录才能访问)

大神论坛 逆向脱壳分析基础学习笔记十一 汇编C语言基本类型

大神论坛 逆向脱壳分析基础学习笔记十二 汇编 全局和局部 变量(需登录才能访问)

大神论坛 逆向脱壳分析基础学习笔记十三 汇编C语言类型转换(需登录才能访问)

大神论坛 逆向脱壳分析基础学习笔记十四 汇编嵌套if else(需登录才能访问)

大神论坛 逆向脱壳分析基础学习笔记十五 汇编比较三种循环(需登录才能访问)

大神论坛 逆向脱壳分析基础学习笔记十六 汇编一维数组(需登录才能访问)

大神论坛 逆向脱壳分析基础学习笔记十七 汇编二维数组 位移 乘法(需登录才能访问)

大神论坛 逆向脱壳分析基础学习笔记十八 汇编 结构体和内存对齐(需登录才能访问)

大神论坛 逆向脱壳分析基础学习笔记十九 汇编switch比较if else(需登录才能访问)

大神论坛 逆向脱壳分析基础学习笔记二十 汇编 指针(一)(需登录才能访问)

大神论坛 逆向脱壳分析基础学习笔记二十一 汇编 指针(二)(需登录才能访问)

大神论坛 逆向脱壳分析基础学习笔记二十二 汇编 指针(三)(需登录才能访问)

大神论坛 逆向脱壳分析基础学习笔记二十三 汇编 指针(四)(需登录才能访问)

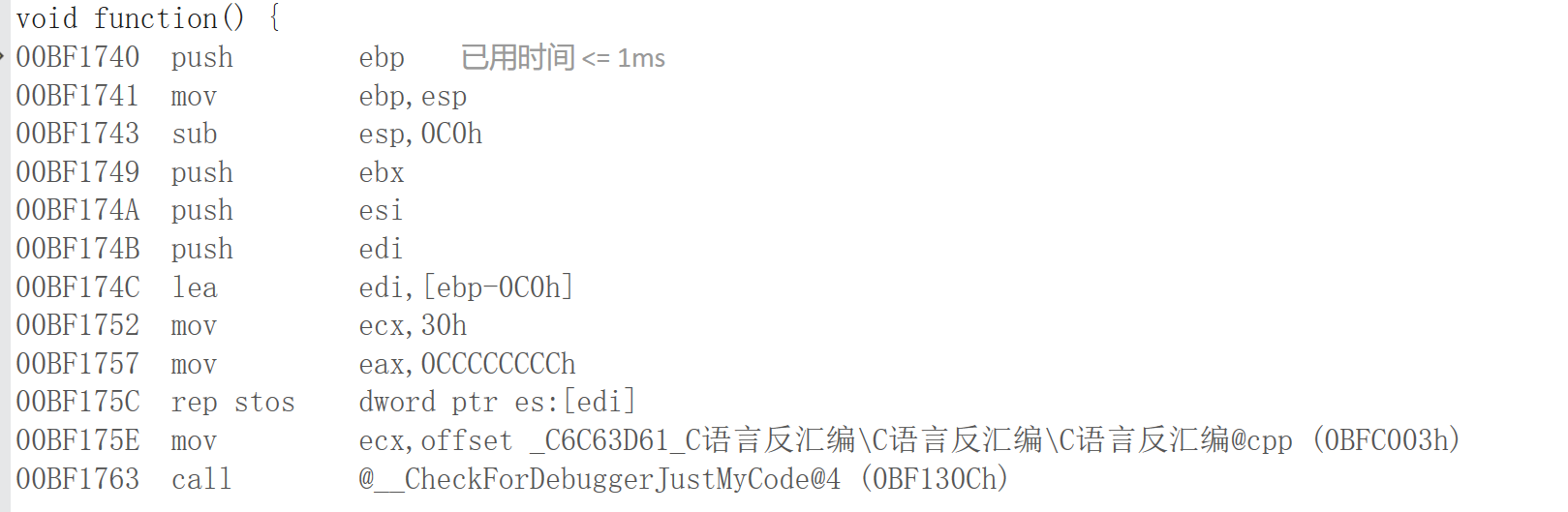

大神论坛 逆向脱壳分析基础学习笔记二十四 汇编 指针(五) 系列完结(需登录才能访问) 更多逆向脱壳资源,请访问 大神论坛反汇编分析C语言环境:VC6.0 为什么不使用Visual Studio? Visual Studio的反汇编代码更复杂一些,如下为VS2019的空函数反汇编代码

可以看到有CheckForDebuggerJustMyCode等一些额外的函数 为了便于理解和学习,便采用VC6.0来进行学习 空函数反汇编

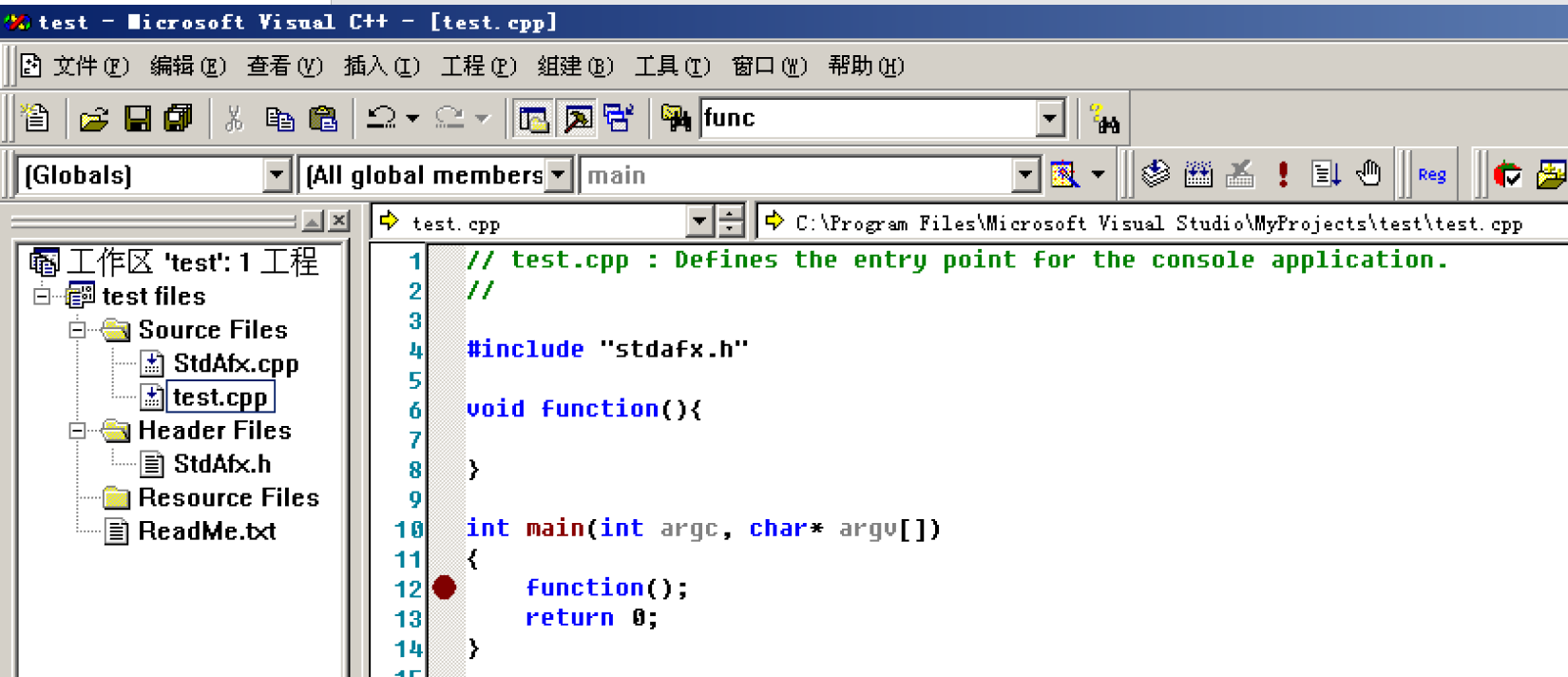

#include "stdafx.h"

//空函数

void function(){

}

int main(int argc, char* argv[])

{

//调用空函数

function();

return 0;

}

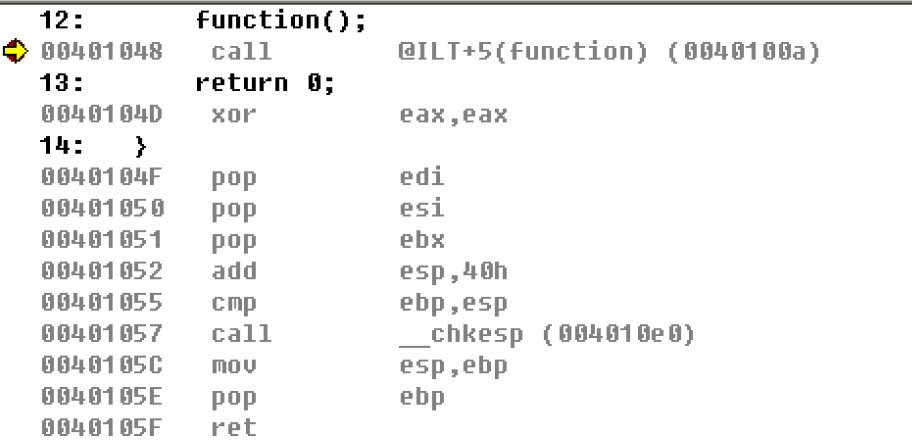

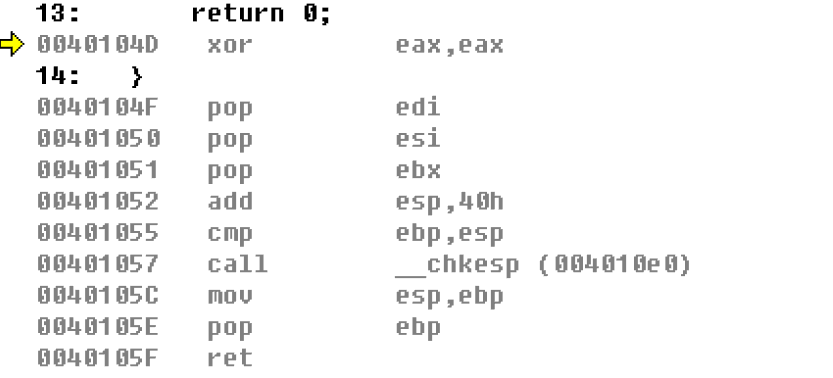

我们通过反汇编来分析这段空函数 函数外部

12: function();

00401048 call @ILT+5(function) (0040100a)

13: return 0;

0040104D xor eax,eax

14: }

0040104F pop edi

00401050 pop esi

00401051 pop ebx

00401052 add esp,40h

00401055 cmp ebp,esp

00401057 call __chkesp (004010e0)

0040105C mov esp,ebp

0040105E pop ebp

0040105F ret

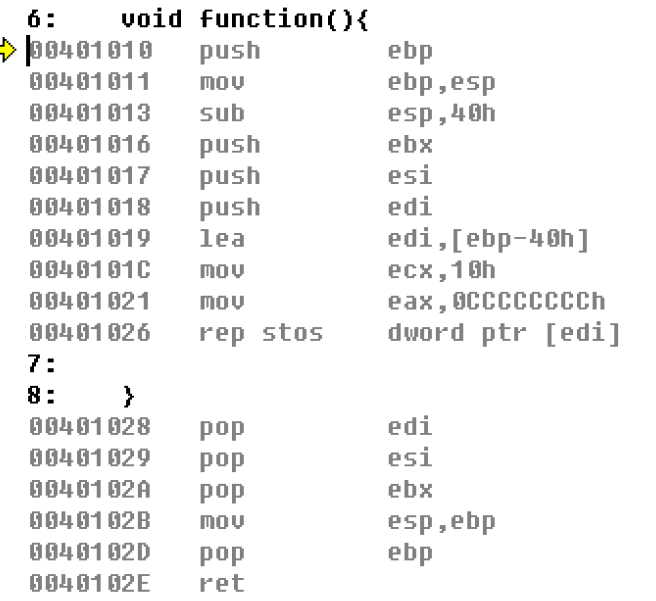

函数内部

6: void function(){

00401010 push ebp

00401011 mov ebp,esp

00401013 sub esp,40h

00401016 push ebx

00401017 push esi

00401018 push edi

00401019 lea edi,[ebp-40h]

0040101C mov ecx,10h

00401021 mov eax,0CCCCCCCCh

00401026 rep stos dword ptr [edi]

7:

8: }

00401028 pop edi

00401029 pop esi

0040102A pop ebx

0040102B mov esp,ebp

0040102D pop ebp

0040102E ret

分析函数函数调用00401048 call @ILT+5(function) (0040100a)

首先就是通过call来调用我们的function函数

函数内部接着进到函数的内部 有了之前画堆栈图的经验,我们不难看出,尽管我们的函数是个空函数,但其汇编代码依然完成了以下流程: - 提升堆栈

- 保护现场

- 初始化提升的堆栈

- 恢复现场

- 返回

提升堆栈00401010 push ebp

00401011 mov ebp,esp

00401013 sub esp,40h

保护现场00401016 push ebx

00401017 push esi

00401018 push edi

PS:前面的push ebp也是保护现场 初始化提升的堆栈00401019 lea edi,[ebp-40h]

0040101C mov ecx,10h

00401021 mov eax,0CCCCCCCCh

00401026 rep stos dword ptr [edi]

恢复现场00401028 pop edi

00401029 pop esi

0040102A pop ebx

0040102B mov esp,ebp

0040102D pop ebp

PS:这里的mov esp,ebp就是降低堆栈,与前面的提升堆栈相对应,所以也属于恢复现场的一部分 返回0040102E ret

函数返回后

函数返回后不出意料地返回到了调用CALL地下一行语句,我们接着看 0040104D xor eax,eax

这里是将eax清零,注意到我们的语句为return 0 这里就是将eax作为返回值来传递 一般来说eax都是作为函数的返回值,但不绝对,有的函数返回值是存在内存里或其它情况,要具体情况具体分析

接着看下面的代码: 0040104F pop edi

00401050 pop esi

00401051 pop ebx

很明显,这里是在还原现场,别忘了我们的主程序main本身也是个函数,这是在还原调用main前保护的现场

接着往下走 00401052 add esp,40h

00401055 cmp ebp,esp

00401057 call __chkesp (004010e0)

这里首先是将esp减少了40h,然后比较ebp和esp,最后再调用一个chkesp函数 从名称就不难看出chkesp = check esp ,检查esp,这个函数就是用来检查堆栈是否平衡的

继续 0040105C mov esp,ebp

0040105E pop ebp

依旧是恢复现场

最后就是返回 0040105F ret

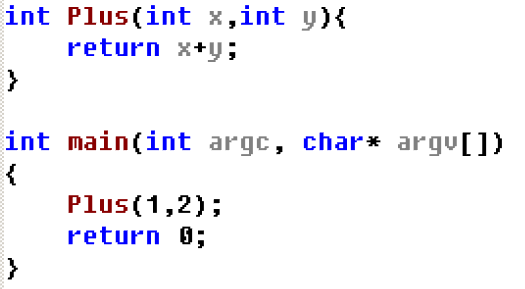

总结空函数分析我们可以看到,即便一个空函数什么都没有做,但调用一个空函数所产生的汇编代码却不少 保护现场、恢复现场以及堆栈平衡的检查等等都没少,可谓麻雀虽小五脏俱全 简单加法函数反汇编有了前面分析空函数的经验,我们再来分析分析一个简单的加法函数

#include "stdafx.h"

int Plus(int x,int y){

return x+y;

}

int main(int argc, char* argv[])

{

//调用加法函数

Plus(1,2);

return 0;

}

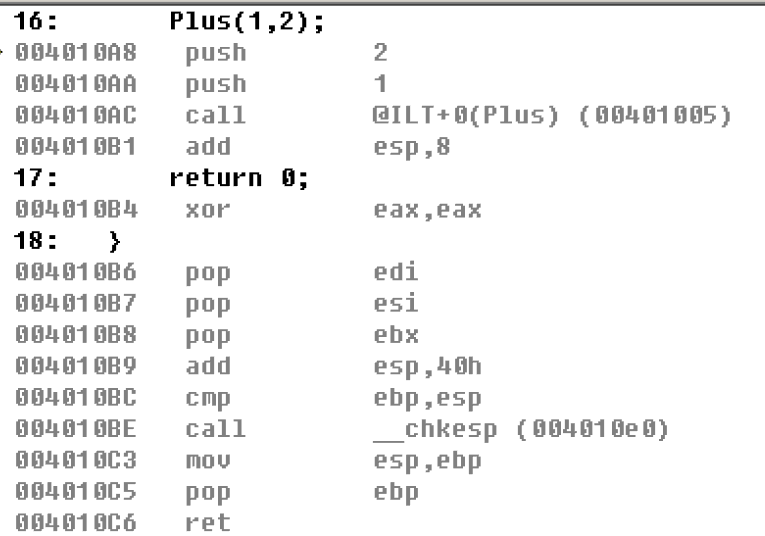

函数外部

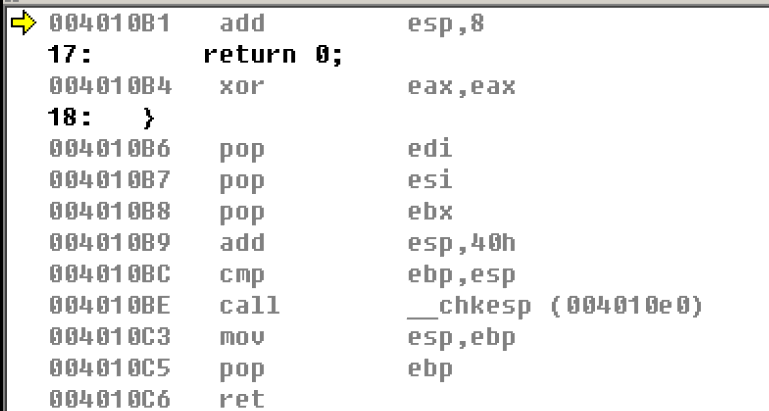

16: Plus(1,2);

004010A8 push 2

004010AA push 1

004010AC call @ILT+0(Plus) (00401005)

004010B1 add esp,8

17: return 0;

004010B4 xor eax,eax

18: }

004010B6 pop edi

004010B7 pop esi

004010B8 pop ebx

004010B9 add esp,40h

004010BC cmp ebp,esp

004010BE call __chkesp (004010e0)

004010C3 mov esp,ebp

004010C5 pop ebp

004010C6 ret

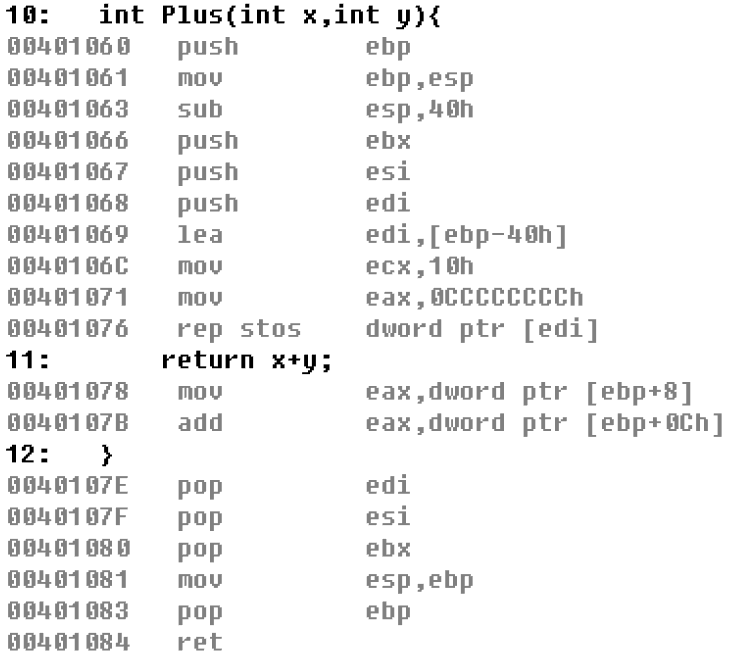

函数内部

10: int Plus(int x,int y){

00401060 push ebp

00401061 mov ebp,esp

00401063 sub esp,40h

00401066 push ebx

00401067 push esi

00401068 push edi

00401069 lea edi,[ebp-40h]

0040106C mov ecx,10h

00401071 mov eax,0CCCCCCCCh

00401076 rep stos dword ptr [edi]

11: return x+y;

00401078 mov eax,dword ptr [ebp+8]

0040107B add eax,dword ptr [ebp+0Ch]

12: }

0040107E pop edi

0040107F pop esi

00401080 pop ebx

00401081 mov esp,ebp

00401083 pop ebp

00401084 ret

分析函数函数调用004010A8 push 2

004010AA push 1

004010AC call @ILT+0(Plus) (00401005)

结合前面的空函数分析,我们可以明显发现这里的函数调用环节,多了两个push 就是将函数所需的参数压入堆栈,这里的参数为 2 和 1,注意压入的顺序是反着的(由调用协定决定,下篇笔记会详细说明) 函数内部提升堆栈保护现场初始化提升堆栈、保护现场、初始化部分和空函数如出一辙,这里就不再赘述 00401060 push ebp

00401061 mov ebp,esp

00401063 sub esp,40h

00401066 push ebx

00401067 push esi

00401068 push edi

00401069 lea edi,[ebp-40h]

0040106C mov ecx,10h

00401071 mov eax,0CCCCCCCCh

00401076 rep stos dword ptr [edi]

实际执行00401078 mov eax,dword ptr [ebp+8]

0040107B add eax,dword ptr [ebp+0Ch]

这里的[ebp+8]就是我们前面压入的参数1,[ebp+c]就是前面压入的参数2 于是这两条语句其实就是 00401078 mov eax,1

0040107B add eax,2

将1+2的结果保存到eax中(此时eax又作为函数返回值的载体)

恢复现场和返回接下来的内容就和空函数一样了,恢复现场和返回,也不再赘述 0040107E pop edi

0040107F pop esi

00401080 pop ebx

00401081 mov esp,ebp

00401083 pop ebp

00401084 ret

函数返回后

004010B1 add esp,8

17: return 0;

004010B4 xor eax,eax

18: }

004010B6 pop edi

004010B7 pop esi

004010B8 pop ebx

004010B9 add esp,40h

004010BC cmp ebp,esp

004010BE call __chkesp (004010e0)

004010C3 mov esp,ebp

004010C5 pop ebp

004010C6 ret

函数返回后我们会发现与先前的空函数相比多了这一行代码: 004010B1 add esp,8

这里是对应我们前面压入的两个参数1和2,压入参数后esp减少了8,这里我们函数调用结束后,就不再需要之前压入的两个参数了,于是将esp恢复到压入参数前,这其实也算在恢复现场里,用来平衡堆栈 我们可以发现,这条语句是在我们call调用完毕返回后执行的平衡堆栈操作,所以这种操作也被称为堆栈外平衡 与之相对就是堆栈内平衡:即在call里面就把堆栈平衡好了

之后的代码就和空函数无异了,也不再赘述,简单的加法函数分析到这也就告一段落了

|

发表于 2021-03-14 16:44

发表于 2021-03-14 16:44